Email-уведомления с шифрованием SSL/TLS на NetPing server solution v5/GSM3G

02 июня 2025 г. | Категория: Россия и СНГ

Группа компаний NetPing с 2005 года разрабатывает и производит устройства для мониторинга и удаленного управления энергопитанием серверного оборудования. Устройства NetPing полезны компаниям, которые используют IT-оборудование, инженерам и системным администраторам, сервисным компаниям и провайдерам, а также компаниям-интеграторам проектов IT-инфраструктуры.

В данной статье рассмотрим, как можно настроить отправку email-сообщений с шифрованием SSL/TLS с устройства NetPing.

Такая необходимость возникла у клиента NetPing АО «ПНТ» для отправки email-уведомлений с устройства NetPing server solution v5/GSM3G через публичный почтовый сервис Yandex, т.к. по состоянию на 2025 год все публичные провайдеры требуют поддержки шифрования сообщений при отправке.

|

На текущий момент устройство NetPing server solution v5/GSM3G больше не производится. Для новых проектов рекомендуeтся заменить его на устройство NetPing server solution v7/GSM.

|

Встроенное ПО устройств NetPing поддерживает работу только с теми почтовыми серверами, которые поддерживают SMTP-протокол и методы аутентификации AUTH PLAIN и AUTH LOGIN, а также методы без аутентификации. Текущие аппаратные возможности устройств NetPing не поддерживают шифрование по протоколам SSL/TLS.

Для решения данной задачи клиент использовал прокси-сервер Stunnel. Это ПО использует библиотеку OpenSSL для реализации базового протокола TLS и SSL для клиентов или серверов, которые не поддерживают шифрование. Stunnel перехватывает незашифрованные данные, которые должны были отправляться в сеть, и шифрует их.

Данное решение может быть применимо не только для NetPing server solution v5/GSM3G, но и для других контроллеров NetPing.

1. Установка Stunnel

Установка Stunnel будет зависеть от вашей операционной системы.

1.1. Для Ubuntu/Debian (Linux)

1. Обновите пакеты.

sudo apt update

2. Установите Stunnel.

sudo apt install stunnel4

Включите автозапуск после перезапуска системы (опционально).

sudo systemctl enable stunnel4.service

sudo systemctl restart stunnel4.service

sudo nano /lib/systemd/system/stunnel@.service

поставить в раздел [Unit] след строку:

After=systemd-resolved

|

3. Настройте конфигурацию.

Создайте или отредактируйте файл /etc/stunnel/stunnel.conf:

sudo nano /etc/stunnel/stunnel.conf

Расположение шаблона конфига здесь:

sudo nano /usr/share/doc/stunnel4/examples/stunnel.conf-sample

4. Пример конфига.

; Включение логов

output = /var/log/stunnel4/stunnel.log

debug = 7

; Глобальные настройки

setuid = stunnel4

setgid = stunnel4

pid = /var/run/stunnel4.pid

; Клиентский SMTP

[smtp-client]

client = yes

accept = 192.168.1.100:25

connect = smtp.example.com:465

- client = yes — указывает, что Stunnel работает в режиме клиента.

- accept = 192.168.1.100:25 — адрес сервера и его локальный порт, куда клиент (например, почтовая программа) отправляет незашифрованный трафик.

- connect = smtp.example.com:465 — удалённый SMTP-сервер с TLS (smtp.yandex.ru, smtp.gmail.com или другой, предоставленный почтовым провайдером).

5. Перезапустите Stunnel.

6. Логи

sudo systemctl restart stunnel4

sudo tail -n 50 /var/lib/stunnel4/stunnel.log

1.2. Для CentOS/RHEL (Linux)

1. Установите EPEL-репозиторий (если не установлен).

sudo yum install epel-release

2.Установите Stunnel.

sudo yum install stunnel

3. Создайте конфигурационный файл:

- Отредактируйте /etc/stunnel/stunnel.conf (аналогично примеру для Ubuntu/Debian).

- Сгенерируйте сертификат (см. команду openssl выше).

4. Включите и запустите.

sudo systemctl enable stunnel

sudo systemctl start stunnel

1.3. Для Windows

1. Скачайте установщик:

Перейдите на официальный сайт Stunnel (https://www.stunnel.org/downloads.html) и скачайте последнюю версию (.exe).

2. Установите:

- Запустите установщик, следуйте инструкциям (обычно просто нажимайте «Next»).

- Убедитесь, что также устанавливается OpenSSL (идёт совместно с установщиком).

3.Настройте конфигурацию:

- Найдите файл stunnel.conf в папке установки (обычно C:\Program Files (x86)\stunnel\config\).

- Отредактируйте его, добавив секцию для подключения как в примерах для Linux:

[example_service]

client = yes

accept = 192.168.1.100:25

connect = smtp.example.com:465

4. Создайте сертификат:

- Используйте OpenSSL (есть в папке Stunnel) или сгенерируйте через командную строку:

openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout stunnel.pem -out stunnel.pem

- Поместите stunnel.pem в папку config.

5.Запустите Stunnel:

Запустите stunnel.exe или установите его как службу через меню программы.

|

Общие рекомендации

- Убедитесь, что порт accept (в нашем примере, 25) открыт: netstat -tuln | grep 25 (Linux), netstat -a (Windows).

- Проверьте логи: /var/log/stunnel4/stunnel.log (Linux) или в интерфейсе (Windows).

- · Официальная документация Stunnel: https://www.stunnel.org/docs.html или man stunnel в терминале Linux.

|

2. Настройка email-уведомлений на устройстве NetPing

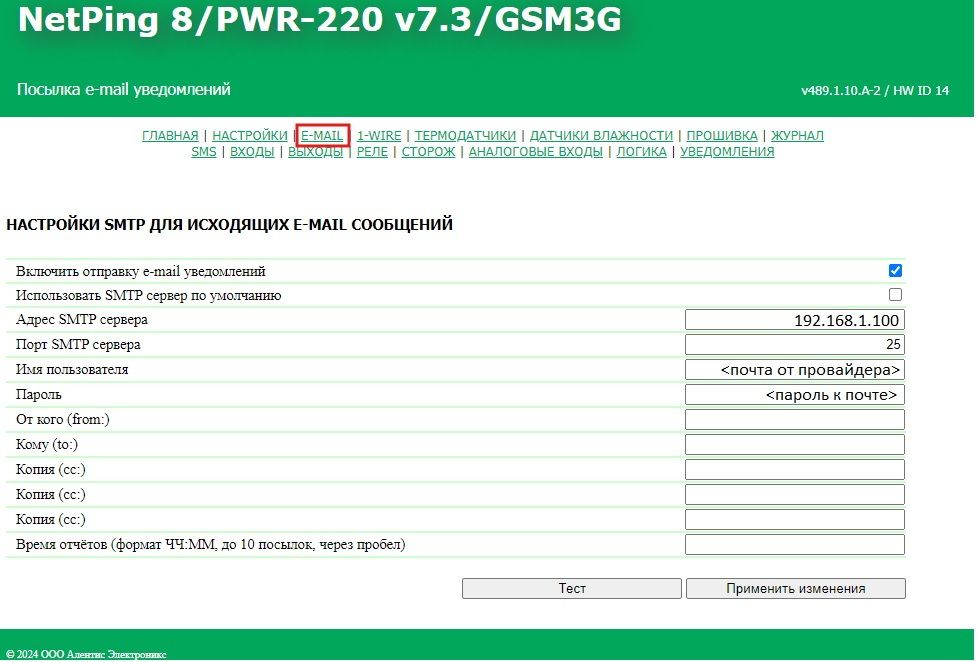

На Рис. 1. показан пример настроек через web-интерфейс устройства:

Рис. 1. Настройки email-уведомлений на устройстве NetPing

|

Многие провайдеры электронной почты используют сгенерированные пароли 0Auth для подключения сторонних клиентов к почтовым серверам (Yandex, Mail.ru). Такой пароль необходимо сгенерировать в настройках электронной почты.

|

3. Заключение

Проведя указанные настройки, можно получить сервер, способный при необходимости шифровать не только траффик электронной почты, но и любой другой. При этом устройство NetPing сможет работать с любым публичным почтовым сервисом.

Поддержка и контактная информация

Чтобы получить подробную консультацию, обращайтесь в службу технической поддержки NetPing: support@netping.ru.

Специалисты помогут выбрать оптимальное решение, соответствующее конкретным требованиям и условиям эксплуатации.

Теги: SSL/TLS, NetPing

|